Benutzerauthentifizierung

Gestohlene Anmeldedaten sind nie wieder ein Problem. Verwenden Sie immer mehr als ein Passwort für die Benutzerauthentifizierung.

Wir helfen Ihnen bei:

Gestohlene Anmeldedaten sind nie wieder ein Problem. Verwenden Sie immer mehr als ein Passwort für die Benutzerauthentifizierung.

Erleichtern Sie die Verwaltung digitaler Identitäten, legen Sie fest, worauf sie Zugriff haben sollen, und veröffentlichen Sie Ihre lokalen Anwendungen, um die Arbeit aus der Ferne zu erleichtern.

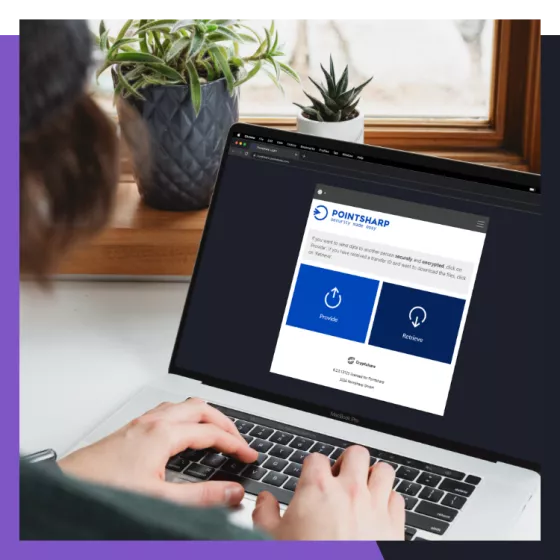

Der Schutz Ihrer Daten und digitalen Informationen ist geschäftskritisch. Wir helfen Ihnen bei der gemeinsamen Nutzung von Dateien, beim Schutz von E-Mails und bei der Einhaltung von Gesetzen und Vorschriften.

Wir bieten Ihnen wertvolle Einblicke, Expertenwissen und bewährte Methoden, um die Sicherheit Ihrer IT-Systeme zu erhöhen und Ihre Compliance-Anforderungen zu erfüllen. Erfahren Sie, wie Sie Ihre Zugriffs- und Identity Managementprozesse optimieren können, um die Sicherheit und Compliance Ihrer Systeme zu gewährleisten. Erweitern Sie Ihren Wissenshorizont und lesen Sie jetzt unsere Beiträge über die neuesten Entwicklungen und Best Practices der SAP- und Microsoft-Welt.

Segregation of Duty (SoD) ist ein Prinzip der Arbeitsteilung innerhalb einer Organisation, das darauf abzielt, große Interessenkonflikte zu verhindern und wirtschaftliche Risiken in jedem Geschäftsprozess zu minimieren.

Software Asset Management (SAM) ist für Unternehmen wichtig, um ihre genutzten Software-Ressourcen, Kosten, Risiken und Lizenzen zu überwachen.

Der Compliance Check hilft Unternehmen, kritische Sicherheitslücken im Berechtigungskonzept aufzudecken. Eine solide Vergabe von Berechtigungen ist ein wesentlicher Bestandteil für die Datensicherheit und die Kontrolle von Entscheidungen innerhalb eines Unternehmens.

Eine SoD-Matrix dient zur Überprüfung der Funktionstrennung, Identifizierung von Verstößen gegen das 4-Augen-Prinzip und möglichen Compliance-Konflikten.

Ein Rollen- und Berechtigungskonzept ist für Unternehmen notwendig, um mögliche SoD-Konflikte und Compliance-Verstöße zu vermeiden. Ein gepflegtes und ganzheitliches Konzept beinhaltet transparente Regeln, sorgt für mehr Sicherheit im Unternehmen und hilft Überlizenzierungen zu vermeiden

Das SAP-Berechtigungskonzept ist kritisch für die Plattformnutzung, da Identitäten, Rollen und Berechtigungen eine komplexe Rolle spielen. Eine systematische Verwaltung ist entscheidend, um Compliance-Konflikte zu vermeiden.

Software Compliance Management hilft Unternehmen dabei sicherzustellen, dass ihre Software alle Compliance-Regeln erfüllt. Die entsprechende Software ermöglicht es, den aktuellen Status zu dokumentieren und Änderungen nachzuverfolgen.